什麼是封包過濾?概念、運作方式

網路百科全書中封包過濾的定義。

什麼是封包過濾?

封包過濾是根據封包屬性(例如來源位址、目標位址、類型、長度和連接埠號)控制封包流的過程。

怎麼運作

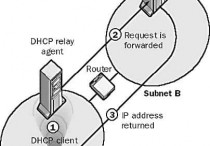

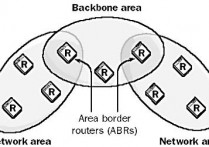

許多路由器和代理伺服器使用某種形式的封包過濾,提供防火牆功能來保護網路免受未經授權的流量的影響。管理員可以建立規則來過濾掉不需要的資料包,並可以以最有效的順序排列這些規則。允許通過所有規則的封包通過,而違反任何規則的封包將被丟棄。

封包過濾可以透過兩種方式在路由器和防火牆裝置上實現:靜態過濾和動態過濾。

靜態封包過濾透過將選定的連接埠配置為永久開啟或永久關閉來提供有限的安全性。例如,若要拒絕外部封包存取連接埠 80 (超文本傳輸通訊協定或 HTTP 的標準連接埠號碼) 上的公司內部網路伺服器,您可以將路由器或防火牆配置為封鎖指向連接埠 80 的所有傳入封包。

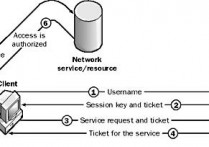

動態封包過濾允許在合法會話開始時開啟選定的埠,然後在會話結束時關閉,以保護埠免受未經授權的存取嘗試,從而提供增強的安全性。這對於動態分配連接埠的協定特別有用,例如,使用檔案傳輸協定 (FTP)。如果您想要授與外部使用者對防火牆後面 FTP 伺服器的安全存取權 (在公司網路內),您必須考慮下列事項:

Port 21 (FTP 控制埠) 需要保持永久開啟狀態,以便 FTP 伺服器可以「偵聽」來自外部用戶端的連線嘗試。靜態過濾規則可以完成此作業。

只有在將資料上傳至FTP伺服器或從FTP伺服器下載資料時,才需要開啟埠20(FTP資料埠)。使用靜態篩選時,此埠必須設定為永久開啟,這可能會為駭客攻擊嘗試提供大門。動態篩選允許在FTP會話開始時開啟此埠,然後在會話結束時關閉。

為了與客戶端建立FTP連線,FTP伺服器將1024到65,535範圍內的兩個埠號隨機分配給客戶端,一個用於控制連線,一個用於傳輸資料。由於這些埠是隨機分配的,因此無法預測防火牆必須能夠開啟哪些高於1024的埠。因此,使用靜態過濾時,如果您想允許FTP通過防火牆進行訪問,則必須使1024以上的所有埠永久開啟,這將是一個真正的安全風險。但是,透過動態過濾,您可以在防火牆上配置規則,讀取伺服器發出的資料包,動態開啟兩個隨機分配的埠以允許開啟會話,監控資料包流以確保未經授權的使用者不會嘗試劫持會話,並在FTP會話結束時關閉隨機分配的埠。

靜態過濾/動態過濾

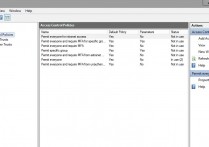

Microsoft Proxy 伺服器

Microsoft Proxy Server 包含許多預先定義的篩選,可用來設定一般通訊協定的例外狀況。您可以使用這些來快速配置 Proxy Server,以保護您的網路免受網際網路的影響。

典型路由器上的封包過濾可能會導致路由器處理網路流量的能力受到約30%的效能影響。這表明您不應將封包過濾路由器用於防火牆,而應考慮在專用伺服器上安裝適當的防火牆軟體,例如 Microsoft Proxy Server。Proxy Server 在其安全功能中包括動態封包過濾。如果啟用封包過濾,則所有傳入和傳出封包都會被拒絕,除非明確建立允許它們通過的例外狀況。只有在機器具有外部網路介面(例如連線到不受信任的網路 (例如網際網路)的介面) 時,才能在 Proxy Server 上啟用封包過濾器。

詐騙地址

一些路由器和防火牆實際上可以對每個封包的來源位址進行 ping 操作,以確保公司網路的本地位址來自網路內部,並且不會被網路外部的駭客欺騙。

Proxy Server 還支援網域過濾器,用於根據來源 IP 位址或網域名稱系統 (DNS) 網域名稱允許或拒絕存取萬維網 (WWW) 或 FTP 服務。Proxy Server 可以發出警報,以便在數據包被拒絕或檢測到非法數據包時通知您。它還將保留發生的警報日誌,以便分析和記錄保存。